یکی از قربانیان باج افزار Muhstik با حمله متقابل به سرور هکرها، تمام کلیدهای رمزگشایی آنها را در اینترنت منتشر کرد.

کاربری به نام «توبیاس فورمل» که از رمزنگاری فایل هایش توسط Muhstik به ستوه آمده بود، سرور کنترل و فرمان این باج افزار را هدف گرفته و علاوه بر انتشار عمومی کلیدهای رمزگشایی، یک ابزار تولید رمز را هم به صورت رایگان در دسترس همه کاربران قرار داد تا بدون پرداخت باج، فایل هایشان را پس بگیرند.

Muhstik که با بدافزار «سونامی» هم بی ارتباط نیست، سال گذشته منتشر شد و سرورهای لینوکس و دستگاههای اینترنت اشیاء را هدف می گیرد. این باج افزار با استفاده از روش حمله کور سیستم های ذخیره سازی متصل به شبکه یا NAS که رمزهای ضعیفی دارند را آلوده می کند. هدف اصلی در این حمله نرم افزار متن باز phpMyAdmin است که برای مدیریت و کنترل پایگاه داده داده بکار می رود.

اپراتور باج افزار Muhstik پس از دسترسی به phpMyAdmin فایل های کاربر را رمزنگاری کرده و یک کپی از کلیدهای رمزگشایی را در سرور کنترل و فرمان ذخیره می کند.

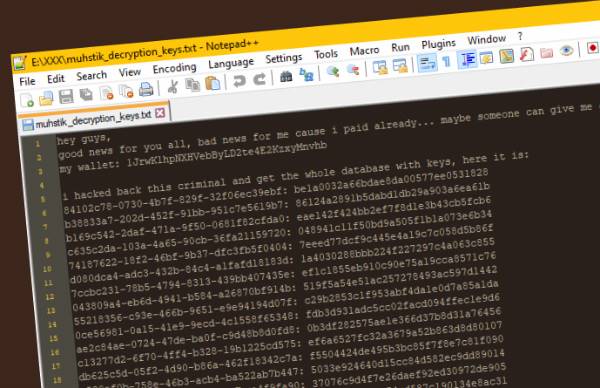

توبیاس فورمل، توسعه دهنده آلمانی پس از آلوده شدن سیستمش برای دسترسی دوباره به فایل های مهم حاضر شد باج درخواستی را بپردازد. وی در عین حال با تجزیه و تحلیل Muhstik به ساز و کار آن پی برده و با نفوذ به سرور هکرها 2858 کلید رمزگشایی را منتشر کرد.

وی همچنین یک ابزار تولید کلید رمزگشایی را هم در دسترس کاربران قرار داده که تمام قربانیان با استفاده از آن قادر به پس گرفتن فایل هایشان هستند. هرچند هک سرور توسط این توسعه دهنده قانونی نیست اما انتظار نمی رود به خاطر اینکار پایش به دادگاه باز شود. با این حال متخصصان به هکرهای کلاه سفید توصیه کرده اند در سناریوهای مشابه مراجع قانونی را در جریان فعالیت های خود قرار دهند.